Creación de Política de Password Granular (PSO)

En entornos de Directorio Activo, a veces necesitamos un poco de flexibilidad con las políticas aplicadas a las contraseñas de nuestros usuarios vip (Gerentes de la compañía), a ellos les molesta colocar una contraseña compleja y aún más que se les bloquee la cuenta porque se equivocaron más de n veces en colocar el password.

Para dar solución a este requerimiento tenemos la creación de una política de Seguridad Granular, la cual podemos crearla y añadir a los usuarios especiales para que no les afecte la política general de password, que normalmente aplica a todos los usuarios del dominio.

Los pasos son los siguientes:

Ingresamos a nuestro controlador de dominio, luego Inicio/herramientas administrativas/ADSI Edit.

Clic derecho en ADSi Edit y nos conectamos al controlador de dominio.

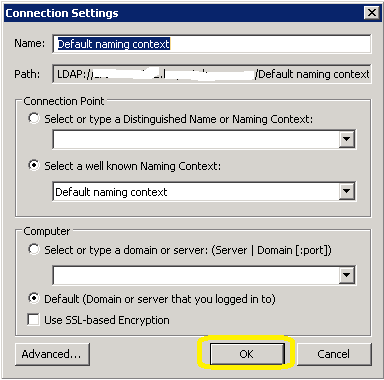

Si nos muestra esta ventana, simplemente le damos ok.

Aquí nos desplazamos como en las imágenes.

Hasta llegar y hacer clic en CN=Password Settings …, en la parte derecha damos clic derecho y para crear un nuevo objeto.

Nos muestra una ventana, simplemente le damos next.

Aquí colocamos el nombre de nuestra política granular.

Asignamos el número de precedencia de la política . Cuanto más bajo sea este número mayor prioridad tendrá, yo acostumbo a colocarle 10 y me funciona perfectamente.

Escribimos FALSE, por cuestiones de seguridad.

Escribimos cero, porque no queremos que haya historial de contraseñas.

Colocamos FALSE, para que no habilite la complejidad de contraseña, ya ese es nuestro objetivo.

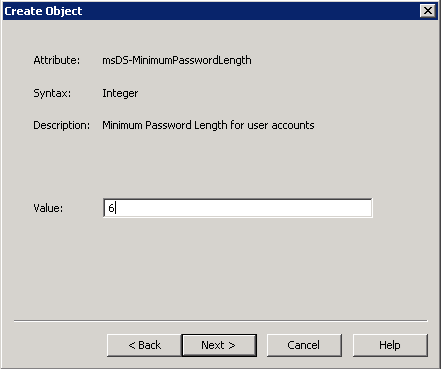

Aquí colocamos el número mínimo que debe tener nuestro password.

Colocamos la vigencia mínima de nuestro password en el formato días, horas, minutos y segundos.

Aquí viene lo más importante, si queremos que nuestro password nunca caduque colocamos el siguiente valor, y sino simplemente escribimos el valor el el formato de la figura anterior, por ejemplo quiero que el password caduque cada 320 días: 320:00:00:00.

Colocamos la cantidad de intentos de password incorrecto antes de que se bloquee la cuenta. En mi caso le coloqué cero y nunca se me bloquea.

Declaramos el tiempo que se nuestra la ventana de bloqueo de cuenta de usuario.

Colocamos el tiempo que dura la cuenta bloqueada antes de que el usuario pueda intentarlo de nuevo.

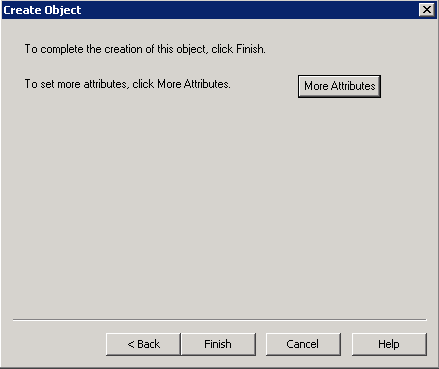

Y finalizamos.

Como observamos en la parte derecha se encuentra la política creada, damos doble clic y nos aparece una ventana con la configuración de todos los atributos de nuestra política. Aquí podemos hacer modificaciones de los atributos configurados anteriormente de acuerdo a nuestras necesidades.

Para agregar los usuarios a quienes se les va aplicar esta política, buscamos el atributo msDS-PSOApplies To, seleccionamos y editamos.

Aquí buscamos los usuarios y agregamos.

Con esta política podemos dar flexibilidad a algunos asuarios, pero debemos tener en cuenta que ante más flexiblebilidad, más vulnerable se vuelve nuestra organización.

Esto sería todo hasta otra oportunidad, espero que en algún momento les sea de utilidad.

Publicado el 19 de agosto de 2014 en Windows Server 2008 R2. Añade a favoritos el enlace permanente. 1 comentario.

Muchas gracias. Me queda muy claro.